619views

Fail2ban은 SSH 및 기타 서비스에 대한 무차별 대입 공격을 방지하기 위해 사용되는 유용한 도구입니다. Ubuntu 서버에 Fail2ban을 설치하고 설정하는 방법은 다음과 같습니다.

1. Fail2ban 설치

먼저, Fail2ban을 설치해야 합니다. SSH를 통해 서버에 접속한 후 다음 명령을 실행하세요:

sudo apt update

sudo apt install fail2ban -y2. 기본 설정 파일 복사

기본 설정 파일을 복사하여 로컬 설정 파일을 만듭니다:

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local3. Fail2ban 설정

이제 jail.local 파일을 열어 편집합니다:

sudo nano /etc/fail2ban/jail.local아래와 같이 jail.local 파일을 설정합니다:

- 기본 설정:

[DEFAULT]

ignoreip = 127.0.0.1/8 ::1

bantime = 600

findtime = 600

maxretry = 5- SSH 설정 추가:

[sshd]

enabled = true

port = ssh

logpath = %(sshd_log)s

backend = %(sshd_backend)s위 설정은 기본적으로 10분 동안 5회 실패 시 10분 동안 차단하도록 설정합니다.

4. Fail2ban 서비스 재시작

설정을 완료한 후 Fail2ban 서비스를 재시작합니다:

sudo systemctl restart fail2ban5. Fail2ban 상태 확인

Fail2ban이 제대로 작동하는지 확인하려면 다음 명령을 실행합니다:

sudo fail2ban-client statusSSH에 대한 구체적인 상태를 확인하려면:

sudo fail2ban-client status sshd결과 화면

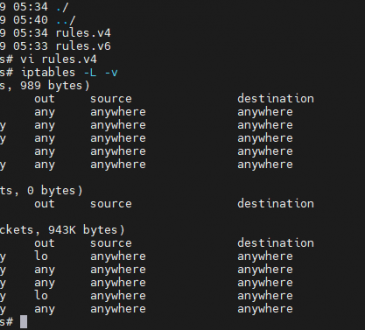

Fail2ban이 설치되고 설정된 후 상태 확인 명령의 출력은 다음과 비슷할 것입니다:

Status

|- Number of jail: 1

`- Jail list: sshd

Status for the jail: sshd

|- Filter

| |- Currently failed: 0

| |- Total failed: 5

| `- File list: /var/log/auth.log

`- Actions

|- Currently banned: 1

|- Total banned: 1

`- Banned IP list: 192.168.1.100이제 Fail2ban이 SSH에 대해 활성화되고, 무차별 대입 공격에 대해 IP 차단을 수행하는 것을 확인할 수 있습니다.

add a comment